学べるコラム

もっと知りたい!コールセンターのシステム&ネットワーク

閉域網とは何か? クラウドPBXの構成を考えるうえで知っておきたいネットワークの話

2023年10月17日

今回のコラムでは、クラウドPBXを利用する際のネットワークについてご紹介しましょう。クラウドPBXは、インターネットを経由して利用するとは「限らない」ということ、ご存じですか?

「クラウドPBXはインターネットを経由して利用する」という説明を見聞きしたことがある人も多いことでしょう。確かにクラウドPBXはインターネット経由で利用できますし、このWebサイトでも、わかりやすさを重視して「インターネット接続さえあれば使える」といった表現を用いることがあります。しかし、クラウドPBXはインターネットを経由せずとも利用できるのです。

では、どんなネットワークが利用されるのか。それが、企業の複数拠点をつなぐ際などに利用される「閉域網」です。

>>コールセンターの改善は事例で学ぶ!Omnia LINKを導入して業務改善につながった事例を確認する

「クラウドPBXはインターネットを経由して利用する」という説明を見聞きしたことがある人も多いことでしょう。確かにクラウドPBXはインターネット経由で利用できますし、このWebサイトでも、わかりやすさを重視して「インターネット接続さえあれば使える」といった表現を用いることがあります。しかし、クラウドPBXはインターネットを経由せずとも利用できるのです。

では、どんなネットワークが利用されるのか。それが、企業の複数拠点をつなぐ際などに利用される「閉域網」です。

>>コールセンターの改善は事例で学ぶ!Omnia LINKを導入して業務改善につながった事例を確認する

インターネットと閉域網の違い

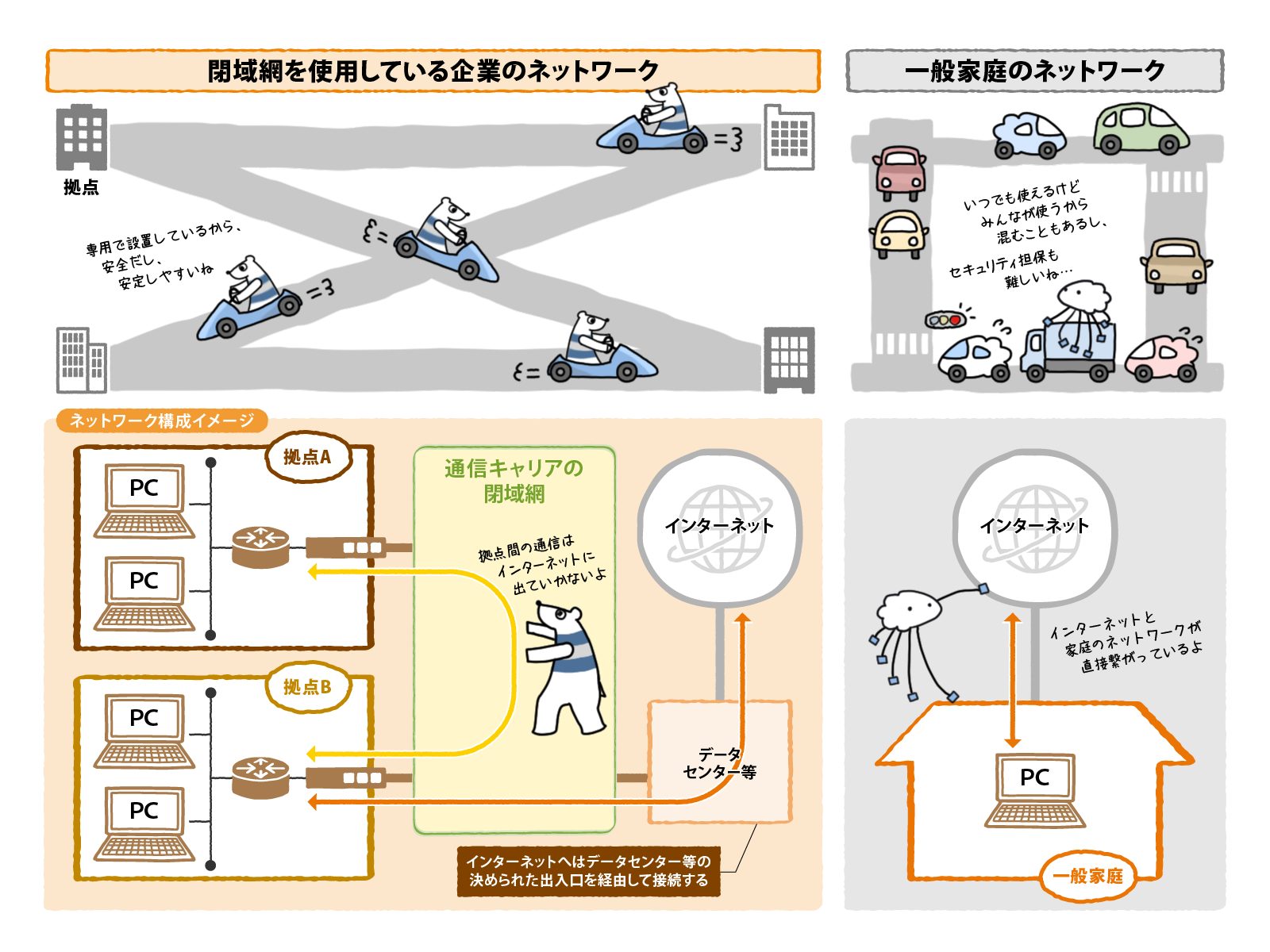

インターネットは自由に行き来できる「一般道」

みなさんのご家庭では、インターネット回線の契約をしているかと思います。この回線を使って接続するインターネットの世界は、道路に例えるならば「多くの人が自由に行き交う一般道」です。

1本の道路に多くの交通が集中すれば渋滞するのと同じように、多くの人が同時に利用すれば、混雑して通信速度が低下や、場合によっては通信が切断するといったことが起こります。

また、道路を歩いたり車に乗って移動しているところは他の人から見えてしまいます。それと同様に、インターネットの通信は誰かに見られるリスクがあります。そのリスクを回避するためのセキュリティ技術はありますが、コンピューターウイルスやハッキングなど、常に脅威と隣り合わせです。

閉域網は限られた人が利用できる「専用道」のようなもの

閉域網は、文字どおり「閉じられたネットワーク」です。インターネットが一般道ならば、閉域網は「専用道」に例えることができるでしょう。広大な敷地の工場や港湾、鉱山などには、一般の人が立ち入れない、関係者専用の道路が張り巡らされています。そんな「専用道」をイメージしてみてください。

閉域網は、通信キャリアやデータセンター事業者がサービスとして提供しています。主に企業が全国各地にある拠点をネットワークでつなぎたいときなどに、この閉域網を利用します。

閉域網の特徴は、まさに「閉じられていること」にあります。例えば、東京の拠点と大阪の拠点を閉域網で接続した場合、拠点間の通信は閉域網の中だけで完結させることができます。つまり、インターネットを経由しません。

もちろん、閉域網を導入した企業でも、外の世界=インターネットに接続する必要はあります。そこで、閉域網からインターネットの世界への出入り口を限定します。出入り口を限定することで効率よく管理し、セキュリティを確保するわけです。

「限定された出入口」としては、拠点の一つとして「データセンター」が置かれるケースや、通信キャリアが用意する「閉域網からインターネットに接続するサービス」を利用するケースがあります。

閉域網のメリット

閉域網のメリットとして、以下のポイントが挙げられます。

すでに触れたように、閉域網はいわば「専用道」のようなものであり、「閉じられたネットワーク」です。高くて頑丈な塀で囲われた敷地の中に、関係者だけが利用できる道路が張り巡らされていて、守衛所ではがっちりと警備もされているというイメージです。そんな閉域網は、外部からの不正アクセスを受けにくく、高いセキュリティを確保できます。

通信キャリアが提供している閉域網サービスには、「ギャランティ型」と呼ばれるタイプのものがあります。ギャランティ型は「帯域保証型」とも呼ばれ、帯域を確保して通信品質を保証するサービスです。わかりやすく言えば、基本的には通信速度の低下や通信の途絶などが起きません。

閉域網の構築時に「ギャランティ型」を選択すれば、高い通信品質が約束され、社内システムなどを安定して稼働させられます。道路に例えれば「常に時速100kmで巡航できるし、渋滞も起きません!」というようなものです。自分たち専用な上に渋滞も起きないとなれば、それは魅力的です。

対して「ベストエフォート型」では、最大の通信速度などが謳われていたとしても、それはあくまでも「最大限努力します」というものであって、通信品質が保証されるわけではありません。

インターネットに出ていかないからセキュア

すでに触れたように、閉域網はいわば「専用道」のようなものであり、「閉じられたネットワーク」です。高くて頑丈な塀で囲われた敷地の中に、関係者だけが利用できる道路が張り巡らされていて、守衛所ではがっちりと警備もされているというイメージです。そんな閉域網は、外部からの不正アクセスを受けにくく、高いセキュリティを確保できます。

ギャランティ(帯域保証)型なら高い通信品質が確保される

通信キャリアが提供している閉域網サービスには、「ギャランティ型」と呼ばれるタイプのものがあります。ギャランティ型は「帯域保証型」とも呼ばれ、帯域を確保して通信品質を保証するサービスです。わかりやすく言えば、基本的には通信速度の低下や通信の途絶などが起きません。

閉域網の構築時に「ギャランティ型」を選択すれば、高い通信品質が約束され、社内システムなどを安定して稼働させられます。道路に例えれば「常に時速100kmで巡航できるし、渋滞も起きません!」というようなものです。自分たち専用な上に渋滞も起きないとなれば、それは魅力的です。

対して「ベストエフォート型」では、最大の通信速度などが謳われていたとしても、それはあくまでも「最大限努力します」というものであって、通信品質が保証されるわけではありません。

閉域網のデメリット

メリットだけを聞くと、いかにも理想的なネットワークに思える閉域網ですが、デメリットもあります。

閉域網は、通信キャリアが契約者に向けて通信品質の高いネットワーク環境を用意する分、導入や運用にはコストがかかります。企業の規模や求められるセキュリティレベルによっては、ギャランティ型の閉域網では「コストが割に合わない」といったことにもなりかねません。

閉域網の導入や運用にはコストがかかる

閉域網は、通信キャリアが契約者に向けて通信品質の高いネットワーク環境を用意する分、導入や運用にはコストがかかります。企業の規模や求められるセキュリティレベルによっては、ギャランティ型の閉域網では「コストが割に合わない」といったことにもなりかねません。

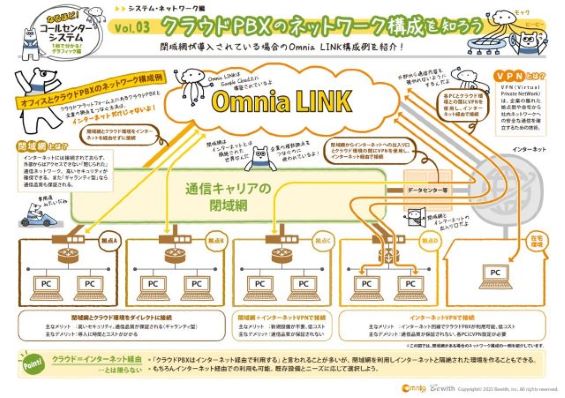

閉域網を活用したクラウドPBX「Omnia LINK」利用パターン

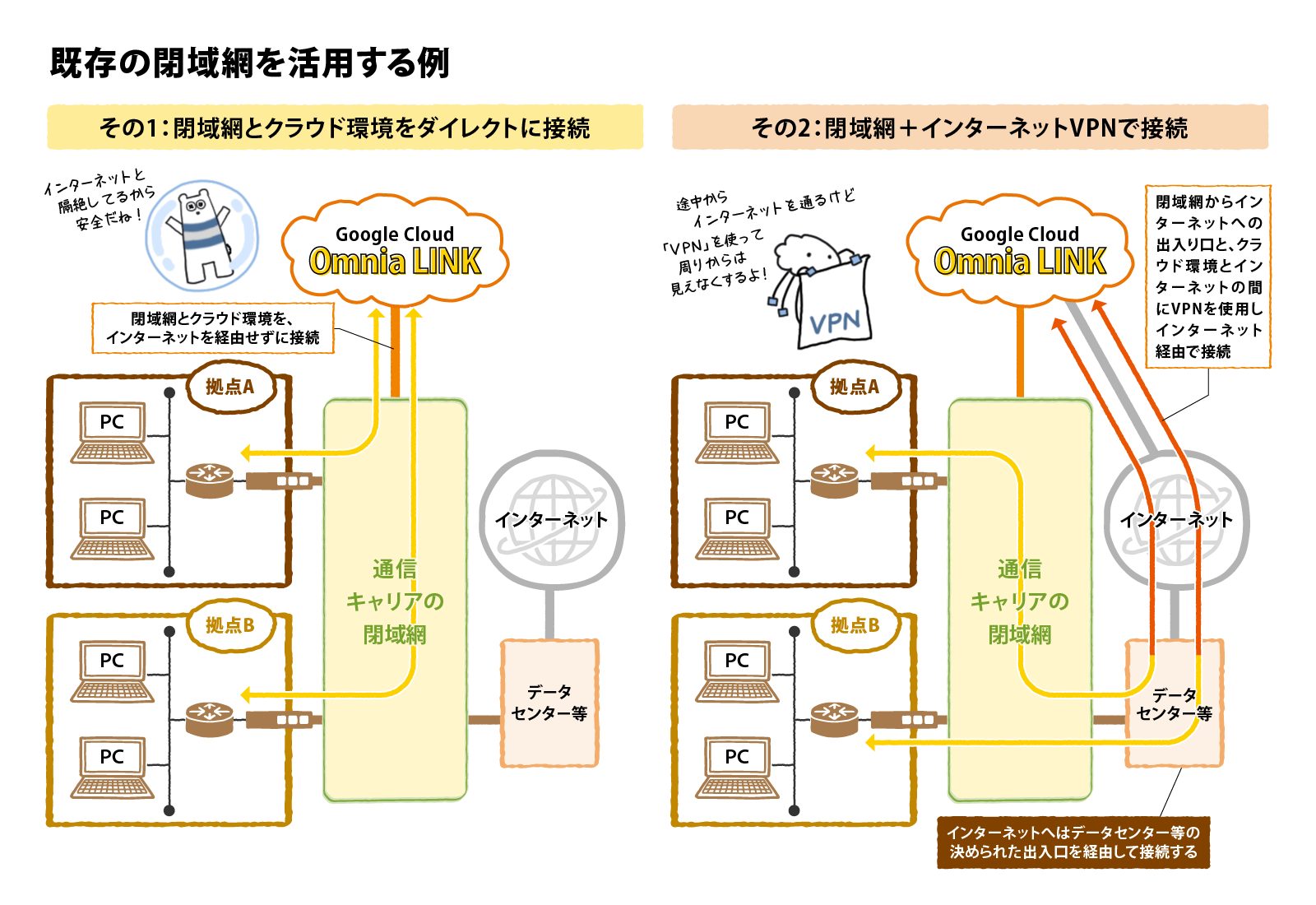

ここからは、閉域網を利用している企業が、クラウドPBX・コールセンターシステム「Omnia LINK」を

利用する際のネットワーク構成について、例を挙げて紹介していきます。

コールセンターを運営している企業は、当然ながらセキュリティの要件が高く、複数拠点の接続に閉域網を利用しているケースが少なくありません。そのような環境でOmnia LINKを利用する際には、閉域網のメリットをフルに活かす構成から、リーズナブルに利用を開始できる構成まで、いくつかのパターンが考えられます。具体的に例を挙げて、ご紹介しましょう。

なお、Omnia LINKはGoogleのクラウドプラットフォーム「Google Cloud」上に構築されていますので、その前提でお話しします。

Googleは、Google Cloudと企業が利用している閉域網を、インターネットを介さずに接続する「Cloud Interconnect」という仕組みを提供しています。閉域網と同じように、その企業のための専用の道路が敷かれるイメージです。

Cloud Interconnectを導入するメリットは、インターネットとは切り離された環境であり、ギャランティ型閉域網との組み合わせであれば品質が高い通信が可能なことです。クラウドPBX・コールセンターシステムにとっては、通信品質が高ければ、即ち音声品質の安定性が高くなります。

一方、Cloud Interconnectを導入するには時間とコスト、そして専門知識を要しますので、その点は考慮が必要です。

なお、在宅勤務(テレワーク)でもOmnia LINKを利用されたいという場合は、各PCでインターネットVPNをご利用いただくことになります。こちらについては、後ほどご紹介します。

次に、閉域網からインターネットへの「限られた出入り口」としてデータセンターが設置されていて、そのインターネット接続を利用する場合における、Omnia LINKのネットワーク構成を紹介します。このケースでは、データセンターとGoogle Cloudの間で「インターネットVPN」を使用します。

VPNとはVirtual Private Networkの略で、企業の離れた拠点間や自宅から社内ネットワークに接続する際に、安全な通信を確立するために使われるものです。広い意味で言えば、閉域網もVPNの仲間と言えますが、本項では割愛し、ここではインターネット回線経由で接続する「インターネットVPN」について触れます。近年テレワークで勤務先のシステムを利用する機会が増え、聞き覚えのある方も多いことでしょう。

インターネットVPNでは、接続したい二者の間に「トンネル」を設けて、離れていても直結されているかのように扱います。公共の道路のような存在であるインターネットを使いますが、他の人から見えないトンネルを掘ってしまうわけです。これを、そのものずばり「トンネリング」と呼びます。さらに、やり取りするデータを暗号化することで、通信の秘匿性を確保します。

さて、閉域網からインターネットへの「限られた出入口」としてデータセンターが設置されているケースでは、データセンターとGoogle Cloudの間にトンネルを設けるかたちでインターネットVPNを使用するという構成が考えられます。

この構成のメリットは、追加のネットワーク設備が不要なため、イニシャルコストが抑えられ、比較的容易に導入できる点にあります。また、インターネットVPN接続の設定や管理はデータセンター側で行うため、拠点側PCの1台1台について面倒を見る必要がないことも、メリットと言えるでしょう。

ただし、データセンターから先のインターネットについては「公共の道路」のようなものであり、通信品質を担保できません。通信品質が悪くなり、通話の音声が途切れる・遅延するといった可能性もあることは、ご留意ください。

なお、在宅勤務(テレワーク)でもOmnia LINKを利用されたいという場合は、Cloud Interconnectを利用する場合と同様に、各PCでインターネットVPNをご利用いただくことになります。こちらについては、この後ご紹介します。

利用する際のネットワーク構成について、例を挙げて紹介していきます。

コールセンターを運営している企業は、当然ながらセキュリティの要件が高く、複数拠点の接続に閉域網を利用しているケースが少なくありません。そのような環境でOmnia LINKを利用する際には、閉域網のメリットをフルに活かす構成から、リーズナブルに利用を開始できる構成まで、いくつかのパターンが考えられます。具体的に例を挙げて、ご紹介しましょう。

なお、Omnia LINKはGoogleのクラウドプラットフォーム「Google Cloud」上に構築されていますので、その前提でお話しします。

閉域網とGoogle Cloudを「Cloud Interconnect」で接続

Googleは、Google Cloudと企業が利用している閉域網を、インターネットを介さずに接続する「Cloud Interconnect」という仕組みを提供しています。閉域網と同じように、その企業のための専用の道路が敷かれるイメージです。

Cloud Interconnectを導入するメリットは、インターネットとは切り離された環境であり、ギャランティ型閉域網との組み合わせであれば品質が高い通信が可能なことです。クラウドPBX・コールセンターシステムにとっては、通信品質が高ければ、即ち音声品質の安定性が高くなります。

一方、Cloud Interconnectを導入するには時間とコスト、そして専門知識を要しますので、その点は考慮が必要です。

なお、在宅勤務(テレワーク)でもOmnia LINKを利用されたいという場合は、各PCでインターネットVPNをご利用いただくことになります。こちらについては、後ほどご紹介します。

閉域網からインターネットにつながる出口とGoogle CloudをインターネットVPNで接続

次に、閉域網からインターネットへの「限られた出入り口」としてデータセンターが設置されていて、そのインターネット接続を利用する場合における、Omnia LINKのネットワーク構成を紹介します。このケースでは、データセンターとGoogle Cloudの間で「インターネットVPN」を使用します。

VPNとはVirtual Private Networkの略で、企業の離れた拠点間や自宅から社内ネットワークに接続する際に、安全な通信を確立するために使われるものです。広い意味で言えば、閉域網もVPNの仲間と言えますが、本項では割愛し、ここではインターネット回線経由で接続する「インターネットVPN」について触れます。近年テレワークで勤務先のシステムを利用する機会が増え、聞き覚えのある方も多いことでしょう。

インターネットVPNでは、接続したい二者の間に「トンネル」を設けて、離れていても直結されているかのように扱います。公共の道路のような存在であるインターネットを使いますが、他の人から見えないトンネルを掘ってしまうわけです。これを、そのものずばり「トンネリング」と呼びます。さらに、やり取りするデータを暗号化することで、通信の秘匿性を確保します。

さて、閉域網からインターネットへの「限られた出入口」としてデータセンターが設置されているケースでは、データセンターとGoogle Cloudの間にトンネルを設けるかたちでインターネットVPNを使用するという構成が考えられます。

この構成のメリットは、追加のネットワーク設備が不要なため、イニシャルコストが抑えられ、比較的容易に導入できる点にあります。また、インターネットVPN接続の設定や管理はデータセンター側で行うため、拠点側PCの1台1台について面倒を見る必要がないことも、メリットと言えるでしょう。

ただし、データセンターから先のインターネットについては「公共の道路」のようなものであり、通信品質を担保できません。通信品質が悪くなり、通話の音声が途切れる・遅延するといった可能性もあることは、ご留意ください。

なお、在宅勤務(テレワーク)でもOmnia LINKを利用されたいという場合は、Cloud Interconnectを利用する場合と同様に、各PCでインターネットVPNをご利用いただくことになります。こちらについては、この後ご紹介します。

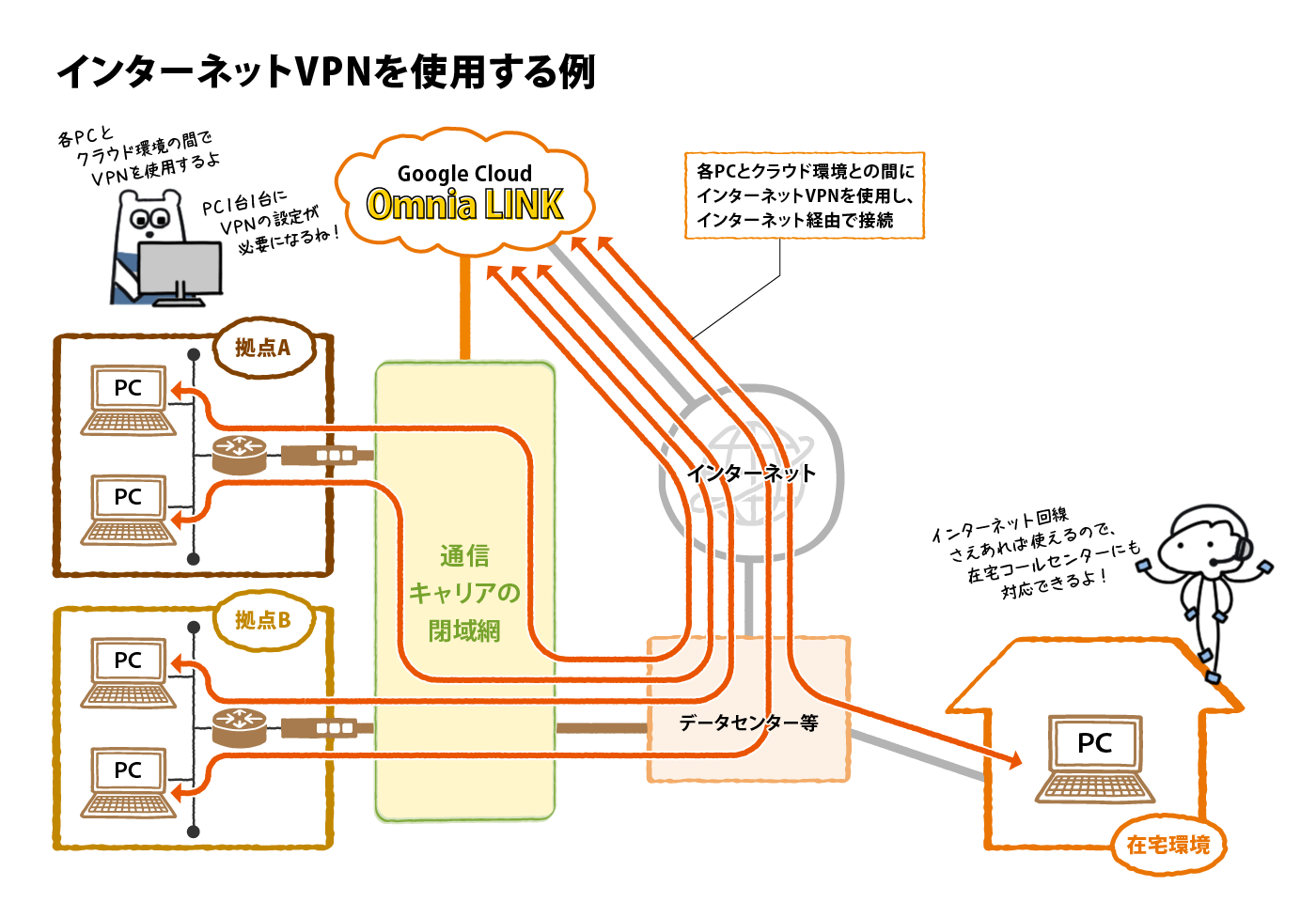

在宅OK! 各PCでインターネットVPN接続を行いOmnia LINKを利用する

ここまで、閉域網があることを前提に、企業の拠点からGoogle Cloudに接続しOmnia LINKを利用する方法を紹介しました。ここからは、各PCとGoogle Cloud上のOmnia LINKとの間でインターネットVPN接続を行い、Omnia LINKを利用するお話です。

在宅環境でOmnia LINKを利用するにはこの方法がもっとも一般的であり、テレワークで「VPN」というものに触れたことがある方にはイメージしやすいことでしょう。そして在宅勤務に限らず、閉域網を利用している企業も、閉域網を利用していない企業でも、この方法が採用されることがあります。

Omnia LINKのソフトフォン(PCにインストールして利用する電話ソフト)には、インターネットVPN機能「ソフトフォンVPN」が用意されています。在宅勤務であっても、自宅にブロードバンドやモバイルルーターなどインターネット接続さえあれば、この「ソフトフォンVPN」を用いることで、PCとクラウド上のOmnia LINKとの間に「トンネル」を掘って、セキュリティを確保した状態で利用できます。

ソフトフォンVPNが活躍するのは、在宅でのコールセンターを行うときだけではありません。閉域網が導入されている企業であっても、ライセンス数等の関係で「Cloud Interconnect」を導入するほどではない場合や、まずは短期間・低コストでスモールスタートさせたい場合には、ソフトフォンVPNが選ばれることも少なくありません。

インターネットVPN(Omnia LINKのソフトフォンVPN)のメリットを整理すると、インターネット接続さえあればOmnia LINKを利用できること、新たな設備投資が不要なため低コスト・短期間で導入できることが挙げられます。

一方、インターネットという「公共の道路」を利用しているので、ネットワーク品質は担保されません。また、何かトラブルが生じた場合には、原因がPCにあるのか、もしくは在宅環境にあるのかといった切り分けが面倒であるという面もあります。

>>コールセンターの改善は事例で学ぶ!Omnia LINKを導入して業務改善につながった事例を確認する

在宅環境でOmnia LINKを利用するにはこの方法がもっとも一般的であり、テレワークで「VPN」というものに触れたことがある方にはイメージしやすいことでしょう。そして在宅勤務に限らず、閉域網を利用している企業も、閉域網を利用していない企業でも、この方法が採用されることがあります。

Omnia LINKのソフトフォン(PCにインストールして利用する電話ソフト)には、インターネットVPN機能「ソフトフォンVPN」が用意されています。在宅勤務であっても、自宅にブロードバンドやモバイルルーターなどインターネット接続さえあれば、この「ソフトフォンVPN」を用いることで、PCとクラウド上のOmnia LINKとの間に「トンネル」を掘って、セキュリティを確保した状態で利用できます。

ソフトフォンVPNが活躍するのは、在宅でのコールセンターを行うときだけではありません。閉域網が導入されている企業であっても、ライセンス数等の関係で「Cloud Interconnect」を導入するほどではない場合や、まずは短期間・低コストでスモールスタートさせたい場合には、ソフトフォンVPNが選ばれることも少なくありません。

インターネットVPN(Omnia LINKのソフトフォンVPN)のメリットを整理すると、インターネット接続さえあればOmnia LINKを利用できること、新たな設備投資が不要なため低コスト・短期間で導入できることが挙げられます。

一方、インターネットという「公共の道路」を利用しているので、ネットワーク品質は担保されません。また、何かトラブルが生じた場合には、原因がPCにあるのか、もしくは在宅環境にあるのかといった切り分けが面倒であるという面もあります。

>>コールセンターの改善は事例で学ぶ!Omnia LINKを導入して業務改善につながった事例を確認する

閉域網がある場合のOmnia LINKネットワーク構成例」まとめ

ここまで、閉域網がある環境でクラウドPBX・コールセンターシステム「Omnia LINK」を利用する場合のネットワーク構成について、代表的な例を紹介してきました。

閉域網、中でもギャランティ型(低域保証型)がもつ「通信品質が高くセキュリティが保ちやすい」というメリットを最大限に活かすならば、閉域網とGoogle Cloudを「Cloud Interconnect」で接続する方法が理想的です。

閉域網からデータセンターを経由してインターネットに接続するルートを活用し、データセンターとGoogle Cloud上のOmnia LINKとを「インターネットVPN」で接続する方法もあります。「Cloud Interconnect」を用いるケースよりは比較的容易かつ低コストで構築できます。

最後に、各PCとOmnia LINKとをインターネットVPNで接続する方法もあります。在宅勤務で利用する場合も、この方法を用います。在宅であっても企業の拠点であっても、インターネットに接続することができれば、Omnia LINKが利用できるのが利点です。

それぞれの構成に特徴や得意分野がありますから、現在のネットワーク構成やご利用形態、ニーズに合わせて検討する必要があります。

今回紹介したネットワーク構成は、閉域網が導入されている場合における一例です。企業のネットワーク構成には多様ですし、クラウドPBXやコールセンターシステムに対するニーズも様々ですから、単純に「この構成なら、このパターンで!」と当てはめるのは難しい面があります。

クラウドPBX・コールセンターシステム「Omnia LINK」の導入をご検討で、ネットワーク構成について詳しくお知りになりたいという方は、ぜひお問い合わせください。現在の状況やニーズに合わせた、最適なネットワーク構成をご提案いたします。

閉域網、中でもギャランティ型(低域保証型)がもつ「通信品質が高くセキュリティが保ちやすい」というメリットを最大限に活かすならば、閉域網とGoogle Cloudを「Cloud Interconnect」で接続する方法が理想的です。

閉域網からデータセンターを経由してインターネットに接続するルートを活用し、データセンターとGoogle Cloud上のOmnia LINKとを「インターネットVPN」で接続する方法もあります。「Cloud Interconnect」を用いるケースよりは比較的容易かつ低コストで構築できます。

最後に、各PCとOmnia LINKとをインターネットVPNで接続する方法もあります。在宅勤務で利用する場合も、この方法を用います。在宅であっても企業の拠点であっても、インターネットに接続することができれば、Omnia LINKが利用できるのが利点です。

それぞれの構成に特徴や得意分野がありますから、現在のネットワーク構成やご利用形態、ニーズに合わせて検討する必要があります。

最適なネットワーク構成をご提案します

今回紹介したネットワーク構成は、閉域網が導入されている場合における一例です。企業のネットワーク構成には多様ですし、クラウドPBXやコールセンターシステムに対するニーズも様々ですから、単純に「この構成なら、このパターンで!」と当てはめるのは難しい面があります。

クラウドPBX・コールセンターシステム「Omnia LINK」の導入をご検討で、ネットワーク構成について詳しくお知りになりたいという方は、ぜひお問い合わせください。現在の状況やニーズに合わせた、最適なネットワーク構成をご提案いたします。

わかりやすい図版満載!

コールセンターのノウハウが学べるデジタルブック

今回の内容はデジタルブック「第4弾」に収録されています

コールセンターのノウハウが学べるデジタルブック

今回の内容はデジタルブック「第4弾」に収録されています

デジタルブックをダウンロード

(全40ページ)

(全40ページ)

関連コラム(もっと知りたい!コールセンターのシステム&ネットワーク)

- VoIPゲートウェイとはいったい何者!? クラウドPBXと従来の電話回線をつなぐ縁の下の力持ち!

- IVRや時間外対応もばっちり!フリーダイヤルのオプションサービスでできること

- 閉域網とは何か? クラウドPBXの構成を考えるうえで知っておきたいネットワークの話

- SIPフォンとIPフォンって違うの? IP電話の受発信を支える「SIP」を知ろう

- 正しく知って正しく対策! コールセンターに求められるセキュリティを押さえよう!

- 図解で知る! ネットワークを守る「ファイアウォール」の仕組みとクラウドPBXの関係

- ノイズやエコーとサヨナラしたい! クラウドPBXの音声品質とネットワークの関係を紐解く

- CTI連携・CRM連携だけじゃない! コールセンターのシステム連携をまるっと解説

- データセンターとは? サーバーを安心・安全に運用するために欠かせない秘密に迫る!

- アウトバウンドの通話コストを最適化する「秒課金」、その仕組みとメリットを解説!